Почему машины для голосования не должны быть компьютеризованы

Из комментариев и бесед с разными людьми я обнаружил, что имеет место заблуждение будто бы в 21 веке, где компьютеризованы все мыслимые и немыслимые процессы, учет голосования тоже должен быть неизбежно охвачен этой автоматизацией. Ведь мы же используем компьютеры и в банковском деле, доверяя им свои деньги, и в военном…

Да, но использовать их для учета голосования нельзя – и я постараюсь доказать это, как специалист, всю жизнь работавший программистом. (Я послал аналогичный аффидевит адвокату Sydney Powell).

Но сначала разберем…

Как в любом программном обеспечении могут оказаться ошибки, или диверсии (саботаж)

Во-первых, ошибки в программах неизбежны даже при отсутствии злого умысла, просто в силу человеческой природы разработчиков. Такие ошибки постепенно устраняют в процессе длительного тестирования и пользования.

Настоящую же угрозу составляют намеренные изменения в программах со злым умыслом.

Первой и наиболее известной формой таких диверсий являются вирусы или дистанционные попытки хакеров захватить управление вашим компьютером с преступными целями. На пути таких вторжений обычно стоят антивирусные программы и программы перехвата незаконного вторжения из интернета (если все это установлено и если не было злого умысла со стороны ваших сотрудников специально держать компьютер уязвимым для вредителей).

Как обнаружить и как доказать диверсию в компьютере

И то, и другое – крайне сложная задача. Инженерам высочайшей квалификации и опыта потребуются многие дни кропотливого изучения и вникания в чужие программы (с использованием особых вспомогательных средств), чтобы, в случае удачи, обнаружить вредоносный код или микрочип: если повезет.

И отдельная трудная задача – это доказать в суде присяжных, что такой код найден, и как он работает. Конечно, эксперт напишет отчет и будет давать показания, но ни судья, ни присяжные не будут в состоянии сами убедиться в его правоте. Это ведь не то, что продемонстрировать подделку в банкноте или документе. Другая сторона приведет иного эксперта, который даст противоположные показания, столь же не понятные для суда.

Поэтому в механизации особо критических задачах таких, как учет выборов, нужно обходиться простыми сенсорами и счетчиками, и с непрерывным наблюдением всех заинтересованных сторон.

А как же компьютеризация всех остальных областей?

Все зависит от условий задачи и в какой среде она решается.

В военном деле действительно невозможно управлять сложнейшей техникой без компьютеров: простыми сенсорами не обойдешься. Но о возможности диверсии со стороны собственных разработчиков (подкупленных врагом) там знают, все дублируется и проверяется (хотя все равно на 100% уверенности нет: провалы известны).

Та же ситуация и с управлением другими ответственными технологическими процессами.

В банковском деле злоупотребление и кражи со счетов случались, однако правильное ведение документации и возможность следить за балансом всегда позволяет исправить ошибки или воровство.

Совершенно же другая ситуация имеет место с проведением тайных выборов.

Если сравнить задачу учета голосов с банковскими задачами, то учет голосования – это как если бы вы имели банковский счет о поступлениях на который и о расходах с которого у вас не было бы информации; или если бы вы по небрежности не хранили подтверждающих документов; или если бы вы поручили все ваши денежные операции непроверенному бухгалтеру не ведущему учет (и ворующему у вас).

Наоборот, при анонимном голосовании индивидуальный след утрачен и окончательный баланс не известен. Именно поэтому в задаче учета голосования присутствие человеческого посредника, равно как и использование компьютеризованных машин (т.е. иной формы человеческого посредничества!) АБСОЛЮТНО НЕДОПУСТИМЫ: как в 21-ом, так и в любом другом веке.

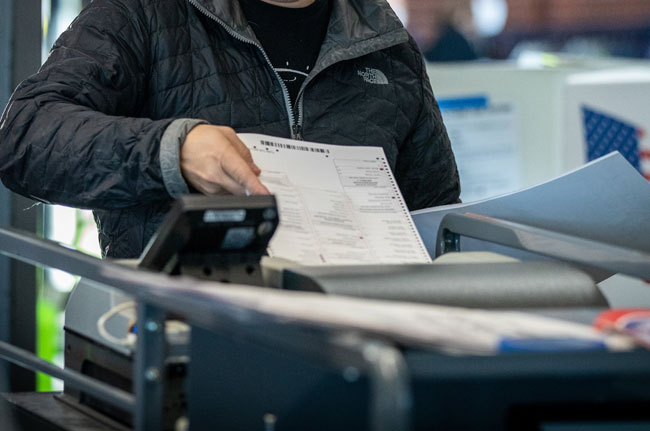

Сам факт, что компьютеризованные машины были взяты для оснащения избирательных участков в 30 штатах – это уже преступная халатность сама по себе. Даже если бы они были сделаны надежной американской фирмой – это все равно преступная халатность, ибо за какую ныне американскую фирму можно поручиться в таком деле как выборы?!

Но машины эти, как мы знаем, были изготовлены иностранными компаниями, снабжавшими ими Венесуэлу и связанными с враждебными нам странами, всучившими эти машины ряду штатов в последний момент за “откаты”. Т.е. это уже не преступная халатность, а заговор подрыва выборов. I rest my case.

Alexander Gofen

Комментариев нет:

Отправить комментарий